در این مقاله در سایت تک تیپ قصد داریم تا توضیح دهیم دورک چیست و نگاهی به ویژگی ها و ویژگی های آن داشته باشیم. برای اطلاعات بیشتر در Google Durak با ما همراه باشید.

ایده استفاده از گوگل به عنوان یک ابزار یا پلتفرم هک مطمئناً جدید نیست و هکرها سال هاست که از این موتور جستجوی بسیار محبوب استفاده می کنند.

قدمت Google Dorks به سال 2002 برمیگردد، زمانی که مردی به نام جانی لانگ شروع به استفاده از جستجوهای شخصیشده برای یافتن مواردی از وبسایتهای خاص کرد که میتوانست از آنها برای حمله استفاده کند.

اساساً، این Google Dorks است – راهی برای استفاده از موتور جستجو برای شناسایی وبسایتهایی با نقصها، آسیبپذیریها و اطلاعات محرمانه خاص که میتوان از آنها استفاده کرد.

Google Dorking تکنیکی است که توسط هکرها برای یافتن اطلاعاتی که به طور تصادفی در اینترنت وارد شده است استفاده می کنند. به عنوان مثال فایل های لاگ با لاگین و رمز عبور یا دوربین و این کار عمدتا با استفاده از جستجو برای رسیدن به تدریج به یک هدف خاص انجام می شود.

باور کنید یا نه، Google Dorks ممکن است اطلاعات حساسی مانند آدرسها و فهرستهای ایمیل، اطلاعات کاربری ورود به سیستم، فایلهای حساس، آسیبپذیریهای وبسایت و حتی اطلاعات مالی (مانند اطلاعات کارت پرداخت) را افشا کند.

اگر نمی خواهید اطلاعات سایت شما توسط گوگل دورک شناسایی شود و در رتبه بندی گوگل ظاهر نشود، باید امنیت سایت، سرور و شبکه خود را افزایش دهید. در زیر روش ها و آموزش های حرفه ای امنیت شبکه از سایت فرادرس قرار داده شده است که می توانید از آنها استفاده کنید.

Google Dorks چیست؟

Google Dorks عبارات جستجویی هستند که به طور خاص توسط هکرها برای به دست آوردن اطلاعات محرمانه ای که برای کاربر معمولی غیرقابل دسترسی است ایجاد می شوند. تکنیک جستجویی که از این رشته های جستجو استفاده می کند، Google Dorking یا Google Hacking نامیده می شود.

جعبه جستجوی Google می تواند به عنوان یک خط فرمان یا مفسر عمل کند تا زمانی که جستجوهای صحیح ارائه شود. به عبارت دیگر کلمات کلیدی و عملگرهای خاصی وجود دارند که برای گوگل اهمیت ویژه ای دارند.

کاربران می توانند از این اپراتورها برای یافتن سریع نتایجی که با جستارهای جستجوی آنها مطابقت دارد استفاده کنند.

از سوی دیگر، هکرها همچنین می توانند از این اپراتورها برای استخراج فایل های حاوی رمز عبور، لیست ایمیل، گزارش ها و غیره استفاده کنند.

Google Dorking هک نمی کند. Google Dorking روشی است که در یکی از مراحل هک یعنی جمع آوری اطلاعات استفاده می شود و این مهم ترین مرحله هک است. پنج مرحله برای هک وجود دارد: جستجو، اسکن، دستیابی به دسترسی، حفظ دسترسی و پاکسازی ردیابی.

دورک در مراحل اولیه زمانی که هکرها سعی می کنند تمام اطلاعات یک سازمان یا فرد خاص را به دست آورند استفاده می شود. پس از دریافت تمامی اطلاعات، هکرها اطلاعات مورد نیاز خود را برای مراحل بعدی انتخاب می کنند.

گوگل سرویس های زیادی دارد که می توان از آنها برای برنامه های مختلف استفاده کرد. در زیر مجموعه ای از آموزش های خدمات گوگل وجود دارد که می توانید از آنها استفاده کنید.

دستورات و عملگرها

اپراتورها بلوک های سازنده احمق های گوگل هستند. بنابراین قبل از اینکه بتوانیم در مورد جستجوهای Durak بنویسیم، ابتدا آنها را در اینجا مورد بحث قرار خواهیم داد.

در اینجا لیستی از رایج ترین اپراتورهایی است که باید بدانید:

کلمات کلیدی جایگزین

اگر از عملگر OR (یا |) بین دو یا چند کلمه کلیدی استفاده کنید، نتایج جستجو صفحاتی را نشان می دهد که حداقل با یکی از کلمات کلیدی مطابقت دارند. مثال:

گوگل یا بینگ یا تقلب

همه کلمات کلیدی را مطابقت دهید

استفاده از عملگر AND بین دو یا چند کلمه کلیدی، موتور جستجو را وادار می کند تا نتایج را برای همه کلمات کلیدی ارائه شده بازگرداند. مثال:

اپل و سامسونگ

مطابقت کامل

محصور کردن عبارات جستجو در دو نقل قول (“رشته جستجو”) فقط صفحات وب را برمی گرداند که دقیقاً با رشته مطابقت دارند. به عنوان مثال، اگر به دنبال موارد زیر هستید:

“قهوه بخر”

فقط صفحات حاوی قهوه تازه بازگردانده می شوند. بنابراین، صفحات حاوی «خرید قهوه» یا «خرید قهوه تازه» مطابقت ندارند.

جستجوی یک سایت خاص

عملگر “site:” جستجو را به وب سایت مشخص شده محدود می کند.

سایت ویندوز: techtip.ir

این جستجو فقط صفحات وب از یک نوع را که به کلمه کلیدی ویندوز مرتبط هستند را برمی گرداند.

کلمات کلیدی را حذف کنید

اگر بعد از کلمه کلیدی از عملگر “-” استفاده کنید، آن کلمه کلیدی از نتایج حذف خواهد شد.

اگر این عملگر را برای مثال قبلی اعمال کنیم، نتایج کاملاً مخالف خواهیم داشت.

سایت ویندوز: techtip.ir

این اپراتور همان سایت را از نتایج حذف خواهد کرد.

گروه بندی کلمات کلیدی

قدرت واقعی اپراتورهای گوگل از ترکیب آنها برای ایجاد جستجوهای پیچیده ناشی می شود. در چنین مواقعی باید از پرانتز استفاده کرد تا مشخص شود کدام اپراتور بیشترین اولویت را دارد.

اگر برخی از اصول کلاس ریاضی خود را به خاطر داشته باشید، در درک مثال زیر مشکلی نخواهید داشت:

“Google (dorks OR dorking OR hacking)” و (توضیح داده شده یا راهنمای درس یا راهنمای)

کلمات کلیدی در URL ها

اگر می خواهید گوگل فقط صفحاتی را نشان دهد که شامل عبارات جستجو در URL هستند، می توانید از عملگر “inurl:” استفاده کنید.

به عنوان مثال، یک جستجو صفحه زیر را که حاوی کلمه administrator در URL است برمی گرداند:

inurl: مدیر

اگرچه این جستجو به تنهایی می تواند میلیون ها صفحه را بازگرداند – که بیشتر آنها بی ربط هستند – هنوز هم می توانید نتایج را با دستورات اضافی فیلتر کنید. به عنوان مثال، اگر جستجوی خود را به وب سایت خود محدود کنید، می توانید بررسی کنید که آیا پوشه مدیریت قابل مشاهده ای دارید که باید نگران آن باشید.

کلمات کلیدی در صفحه

دستور “intext:” صفحاتی را که شامل عبارت جستجو شده در محتوای خود هستند برمی گرداند.

کلمات کلیدی در عنوان

دستور “intitle:” صفحاتی را که حاوی عبارات جستجو در عنوان سایت هستند، نه محتوای آنها را برمی گرداند.

فرمت فایل

هنگامی که از دستور “filetype:” استفاده می کنید، گوگل را مجبور می کنید فقط صفحاتی را که پسوند خاصی دارند را برگرداند.

در مثال زیر، گوگل فقط فایلهای PDF را نمایش میدهد که حاوی عبارت «گزارش بودجه» هستند.

نوع فایل گزارش بودجه: pdf

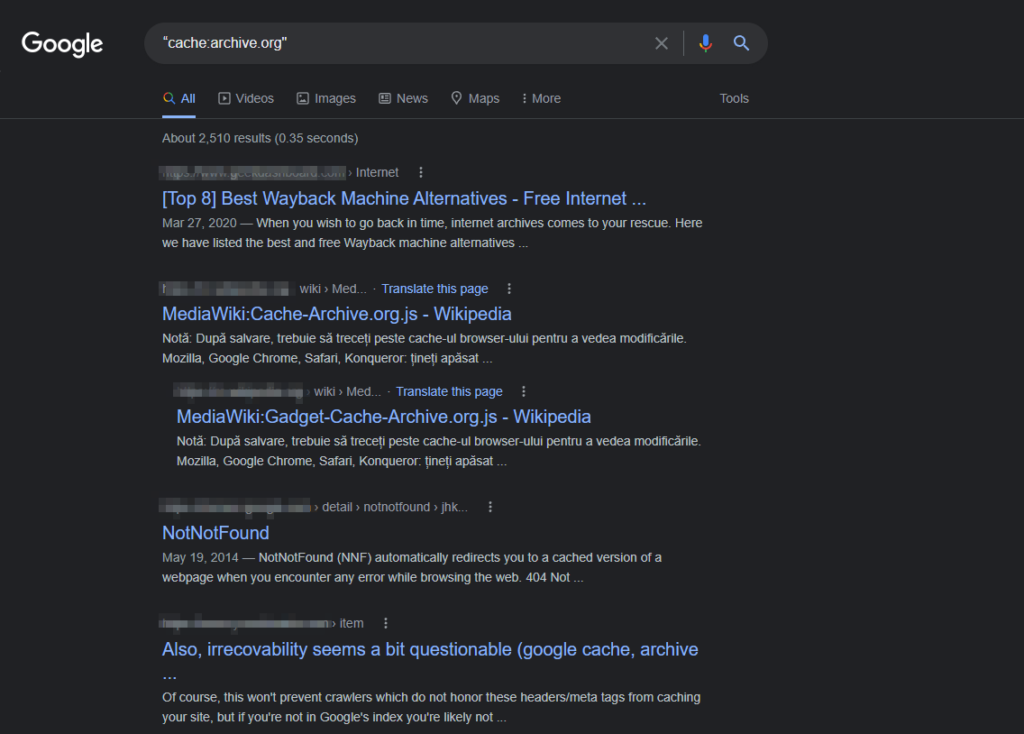

کش را جستجو کنید

گوگل تقریباً از هر صفحه ای که بازدید می کند یک نسخه را ذخیره می کند. این کپی ها گاهی اوقات می توانند مفید باشند، به خصوص اگر صفحه اصلی دیگر در دسترس نباشد یا خیلی کند باشد.

اگر می خواهید نسخه قبلی یک صفحه را در Google Cache جستجو کنید، می توانید از دستور “cache:” استفاده کنید.

کش: en.wikipedia.org/wiki/Linux

همانطور که در بالا می بینید، جستجوی گوگل نیز به مهارت ها و اطلاعات شما مرتبط است. اگر می خواهید یک موتور جستجوی حرفه ای گوگل شوید، آموزش را ببینید.

نمونه هایی از Google Dork

بیایید چند نمونه عملی از بهترین Google Durks را بررسی کنیم. احتمالاً تعجب خواهید کرد که چقدر آسان است که اطلاعات شخصی را از هر منبعی تنها با استفاده از تکنیک های Google Durak بازیابی کنید.

فایل های لاگ

لاگ ها نمونه کاملی از نحوه یافتن اطلاعات حساس در هر وب سایتی هستند. گزارش های خطا، گزارش های دسترسی و انواع دیگر گزارش های کاربردی اغلب در فضای عمومی وب سایت های HTTP یافت می شوند. این می تواند به هکرها کمک کند تا نسخه PHP مورد استفاده شما و همچنین مسیر حیاتی سیستم CMS شما را پیدا کنند.

برای این نوع احمق میتوانیم دو عملگر allintext و filetype را با هم ترکیب کنیم:

allintext: نام کاربری نوع فایل: log

این نتایج بسیاری را نشان می دهد که شامل نام کاربری در همه فایل های * .log می شود.

این دوربین دوچشمی نام پایگاه داده فعلی، نام کاربری، رمز عبور و آدرس ایمیل را نشان می دهد. اگر هکرهای غیراخلاقی به این منابع دسترسی پیدا کنند، به راحتی می توانند اطلاعات مشتریان شما را بدزدند و به سایت شما آسیب جدی وارد کنند.

وب سرورهای آسیب پذیر

Google Dork زیر را می توان برای شناسایی سرورهای آسیب پذیر یا در معرض خطر استفاده کرد.

inurl: / proc / self / cwd

با انجام این جستجوی گوگل، نتایج سرورهای آسیب دیده و همچنین دایرکتوری های باز آنها نمایش داده می شود که می توانید آنها را از مرورگر خود مشاهده کنید.

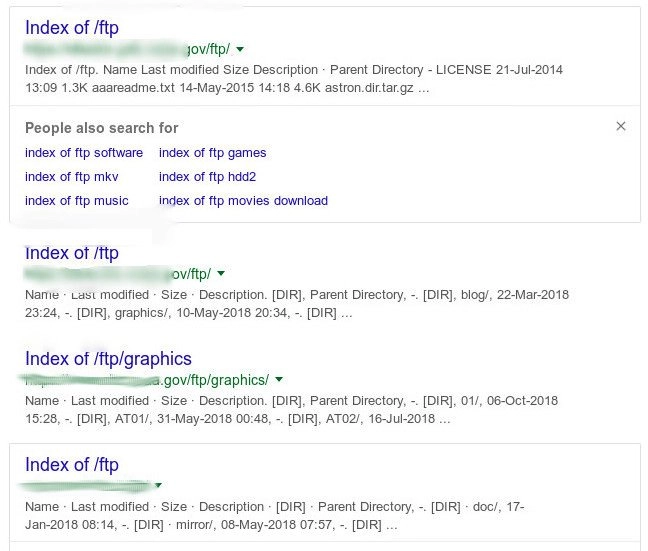

سرورهای FTP را شناسایی کنید

گوگل نه تنها سرورهای مبتنی بر HTTP، بلکه سرورهای FTP را نیز فهرست می کند.

با سطل بازیافت زیر، باید بتوانید سرورهای FTP عمومی را کاوش کنید، که اغلب می توانند چیزهای جالبی را باز کنند.

عنوان: “index of” inurl: ftp

کلیدهای خصوصی SSH

کلیدهای خصوصی SSH برای رمزگشایی اطلاعات مبادله شده در پروتکل SSH استفاده می شود. به عنوان یک قانون امنیتی کلی، کلیدهای خصوصی باید همیشه در سیستم مورد استفاده برای دسترسی به سرور SSH راه دور باقی بماند و نباید با کسی به اشتراک گذاشته شود.

با Durak در زیر می توانید کلیدهای SSH خصوصی فهرست شده توسط گوگل را پیدا کنید.

عنوان: index.of id_rsa -id_rsa.pub

آیا می توان وب سایت های دورک را هک کرد؟

اگرچه نمیتوانید مستقیماً با Durk سایتها را هک کنید، زیرا گوگل دارای قابلیتهای خزیدن در وب عالی است، تقریباً میتواند هر چیزی را فهرست کند، از جمله اطلاعات حساس. این بدان معناست که شما می توانید بسیاری از فناوری وب، نام های کاربری، رمز عبور و آسیب پذیری های عمومی خود را بدون اطلاع خود فاش کنید.

به عبارت دیگر، Google “Dorking” عمل استفاده از گوگل برای یافتن برنامه های کاربردی وب و سرورهای آسیب پذیر با استفاده از قابلیت های موتور جستجوی بومی گوگل است.

اگر می خواهید وب سایت شما ایمن تر و بدون هک باشد، باید راهنماهای شبکه کامپیوتری را دنبال کنید تا بدانید چگونه از خطاهای شبکه جلوگیری کنید و هکرها را مسدود کنید. در زیر بهترین آموزش شبکه کامپیوتری تهیه شده توسط سایت فرادرس را قرار داده ایم که با کلیک بر روی آن می توانید به این مجموعه دسترسی داشته باشید.

دیدگاهها